Когда пользователи сталкиваются с проблемой плохого Wi-Fi, они, как правило, знают об этом. Будь то не загружающаяся веб-страница или затянувшееся видео, плохой Wi-Fi вызывает разочарование. В отличие от этого, когда они подключены к надежной сети WLAN, то обычно не задумываются об этом, потому что все просто работает. Успех любой WLAN зависит от правильного размещения точек доступа, составляющих сеть, как с физической, так и с логической точки зрения. С точки зрения безопасности разработчики сетей Wi-Fi должны учитывать не только физическое и логическое размещение точек доступа, а также управление, сегментацию и несанкционированные устройства. Так в чем же разница между хорошим и плохим Wi-Fi? Следуйте этим простым рекомендациям, чтобы избежать неприятных ситуаций и создать надежную сеть Wi-Fi.

1.Требования к пространству

Хороший Wi-Fi не возникает просто так, особенно в больших или технически сложных помещениях. Иногда ИТ-команды устанавливают точки доступа (AP) в местах, которые просто удобны, а не размещают их там, где они должны быть для наилучшей производительности. Когда это происходит, шансы на разочарование конечных пользователей возрастают в геометрической прогрессии.

- Точки доступа для внутреннего использования обычно монтируются на стенах или потолках.

- Точки доступа для наружного использования обычно монтируются на стенах и столбах.

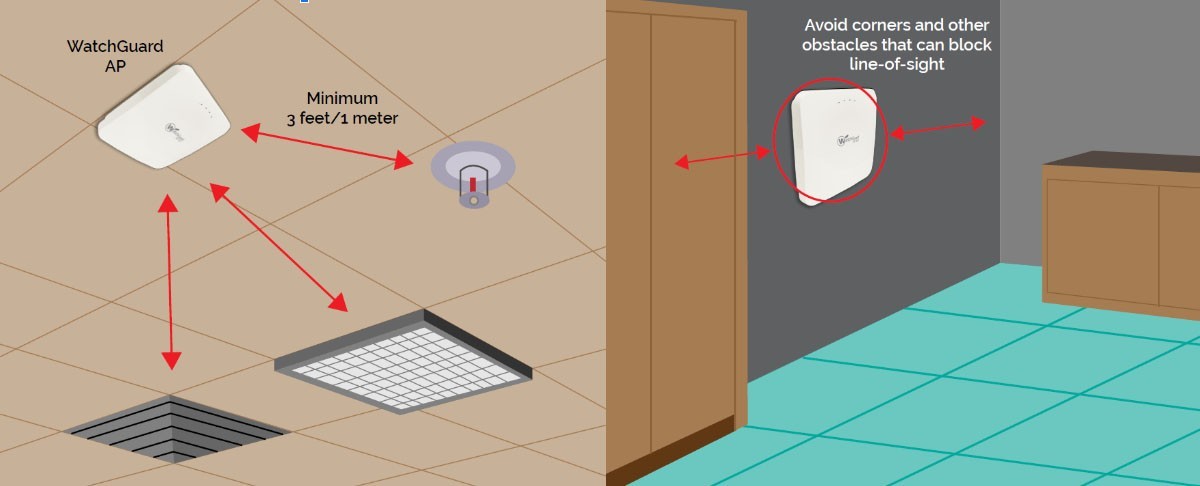

Хотя настенные точки доступа не так распространены, как потолочные, они также подходят для большинства помещений. Настенные точки доступа также можно встретить в больших помещениях, таких как аудитории, где потолочные крепления нецелесообразны из-за высоты потолка или доступности. Если вы устанавливаете точку доступа с помощью настенного крепления, учитывайте диаграммы направленности излучения антенны, включая диаграммы направленности заднего лепестка, для развертываемой модели точки доступа.

В большинстве сетей используются потолочные крепления. Если вы крепите точку доступа к потолку, предпочтительнее устанавливать ее под потолком. Не прячьте точки доступа над подвесным потолком в целях эстетики или физической безопасности. Потолочное пространство может включать металлические конструкции, такие как трубы или воздуховоды переменного тока, которые могут ослабить радиочастотную передачу.

Перед монтажом учтите эти факторы, они могут повлиять на надежность и производительность сети:

- Радиочастотные помехи (RFI) от электронных устройств и других источников радиоизлучения

- Электромагнитные помехи (EMI) от люминесцентных ламп, двигателей и бытовой техники

- Неправильное размещение антенны точки доступа

- Неправильный выбор антенны

- Расстояния между точками доступа и клиентами

2. Проектирование

Проектирование WLAN - дело, которым занимаются квалифицированные специалисты. В этом процессе обычно используется сложное программное обеспечение для моделирования и исследования, чтобы получить проект, удовлетворяющий четко определенным операционным целям. Пропустите любую часть этого уравнения, и организации могут смело ожидать разочарования.

При размещении точек доступа профессионалы учитывают количество точек доступа, необходимое для обслуживания ожидаемого количества устройств с согласованной полосой пропускания для каждого клиента, а также необходимость использования внешних антенн для достижения требований к покрытию.

Для обеспечения полного покрытия беспроводной сети и уверенности в том, что все клиенты в вашей среде получают сильный беспроводной сигнал, учитывайте эти рекомендации:

- Устанавливайте точки доступа в центральном месте, вдали от углов, стен и других физических препятствий, чтобы обеспечить максимальное покрытие сигнала.

- Монтируйте точки доступа на высоком месте, чтобы обеспечить наилучший прием сигнала и производительность беспроводной сети. Как правило, одна точка может покрывать площадь до 200 квадратных метров, что зависит от физических условий и помех беспроводной сети.

- Убедитесь, что точка доступа не установлена рядом с электронными устройствами, которые могут создавать помехи сигналу, например телевизорами, микроволновыми печами, беспроводными телефонами, кондиционерами, вентиляторами или любым другим оборудованием, которое может создавать помехи сигналу.

- При установке нескольких точек доступа оставьте между ними достаточно места, чтобы обеспечить максимальное покрытие зоны доступности беспроводной сети.

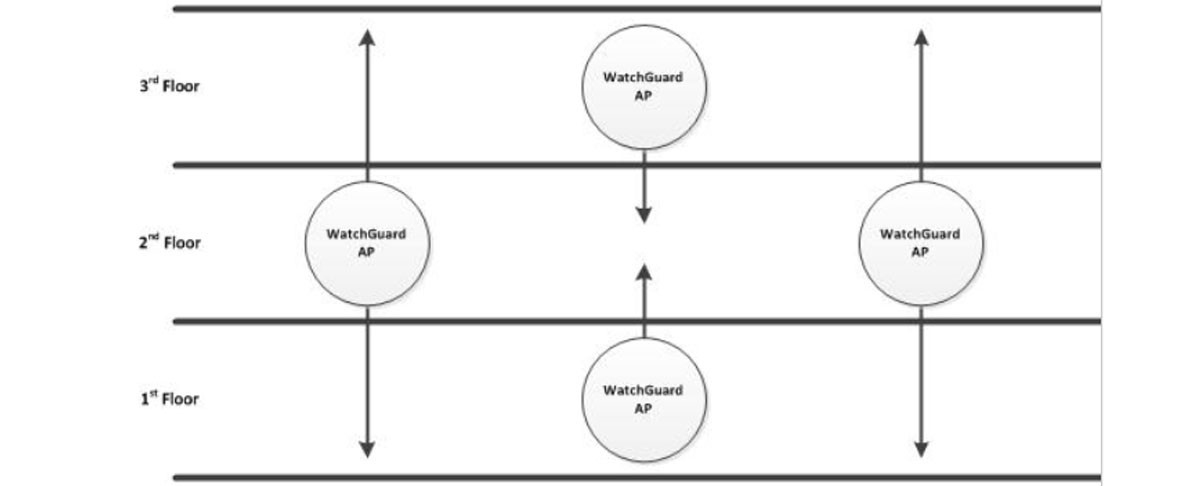

- Для обеспечения беспроводного покрытия на многих этажах можно расположить точки доступа в шахматном порядке, чтобы покрыть как вертикальное, так и горизонтальное пространство.

3. Wi-Fi должен быть целевым

Различные цели сети, как правило, обуславливают разный дизайн и размещение точек доступа. Например, использование сервисов определения местоположения на основе Wi-Fi и предоставление гостевого доступа требуют иной конструкции, чем WLAN, обслуживающая терминалы точек продаж, которые не должны проникать за стены компании по соображениям безопасности.

Правильное размещение точек доступа Wi-Fi зависит от политики, специфики ситуации и операционных целей для отдельных параметров сети.

Для правильного целевого планирования необходимо учесть эти факторы:

- Типы и количество клиентов (используемые в настоящее время и ожидаемый рост)

- Приложения (используемые в настоящее время и ожидаемый рост)

- Требования к потоковому мультимедиа

- Проектирование с учетом пропускной способности

- Карты этажей и план каждого этажа, учет возможных утечек радиочастот между этажами.

4. Физическая безопасность точек доступа не является однозначной

Когда различные организации задумываются над обеспечением физической безопасности, не существует единого набора рекомендаций или советов, которым можно было бы следовать. В некоторых средах требуется закрывать корпуса или убедиться, что точки доступа не могут быть физически доступны людям, которые используют эти помещения. В других случаях установка шкафов будет пустой тратой денег, потому что шкаф стоит дороже самой точки доступа, зона охвачена камерами безопасности или помещение закрыто для посетителей.

Опять же, правильное размещение точек доступа Wi-Fi зависит от политики, особенностей ситуации и операционных целей в каждой конкретной сети.

При размещении точек доступа частой ошибкой является чрезмерная забота о том, чтобы скрыть точки доступа, что делает их практически невозможным для последующего обслуживания. Еще одна ошибка - установка точек доступа в уязвимых местах, где их могут взломать или в них могут врезаться машины или колесные устройства.

Здравый смысл также играет не маловажную важную роль в размещении точек доступа.

Надежный дизайн, соответствующий месту установки, предотвращает дорогостоящую переделку в дальнейшем, делает пользователей и администраторов довольными и вписывается в политику безопасности, которой руководствуется среда. Кроме того, он позволяет получить готовые спецификации материалов и планы прокладки кабелей для поддержки точек доступа. Хорошо выполненный проект включает в себя надлежащие коммутаторы и кабельные сети. Он также определяет различные ресурсы на пути сети, с которыми взаимодействуют подключенные клиенты, чтобы обеспечить достаточную пропускную способность всей сети.

5. Продумайте логическое размещение точек доступа

Большинство беспроводных сетей сегодня являются многоцелевыми. Они могут предоставлять выделенный идентификатор набора услуг (SSID) для голосовой связи, другой - для гостевого доступа и еще один - для управляемых бизнес-ноутбуков - все они обслуживаются одними и теми же точками доступа. Каждый SSID обычно соответствует определенной виртуальной локальной сети и требует собственных настроек безопасности в зависимости от типов клиентов, использующих этот SSID. Сами точки доступа также требуют тщательного изучения, когда речь идет о логическом размещении. В основном это относится к тому, как они администрируются в сети.

6. Сегментируйте точки доступа для управления безопасностью

В бизнес-сетях точки доступа редко управляются в той же дискретной сети, которую используют клиентские устройства. Точки доступа, коммутаторы, камеры видеонаблюдения и ряд других устройств обычно управляются в жестко контролируемом пространстве IP-адресов, недоступном для тех, кто мог бы причинить вред, если бы смог добраться до операционных жемчужин сети.

Защищенные брандмауэром или списком контроля доступа, эти устройства часто по праву закрыты от Интернета и остальной сети для административного доступа. Не редко доступ к ним может получить только небольшая группа администраторов, и то только при соблюдении требований двухфакторной аутентификации.

7. Включите облако

Поскольку все больше сетевых сервисов управляются из облака, точкам доступа, которые администрируются в частных IP-пространствах, все равно нужен путь в интернет, будь то трансляция сетевых адресов или ресурс вроде узла бастиона или джампбокса. К счастью, ИТ-команды могут логически изолировать точки доступа для управления несколькими способами, обеспечивая при этом доступ к различным устройствам, которые обращаются к WLAN.

8. Остерегайтесь нежелательных точек доступа

Независимо от того, насколько хорошо WLAN соответствует эксплуатационным требованиям, некоторые люди могут подключить беспроводной маршрутизатор или точку доступа к локальной сети в пределах бизнес-сети - и им не стоит этого делать. Незнание, пренебрежение политикой или злой умысел - все это может послужить причиной добавления неавторизованного беспроводного сетевого устройства.

Независимо от причин появления таких устройств, необходимо заранее разработать стратегию реагирования. Даже если причиной появления неавторизованного устройства не является нарушение безопасности, это может стать нежелательным результатом. Как минимум, неавторизованное устройство может создавать сильные помехи, которые мешают законным пользователям использовать систему Wi-Fi на предприятии.

Хорошо сформулированная и доведенная до сведения политика - первый шаг к минимизации мошенничества. После этого ключевым моментом является обнаружение, а для этого необходим постоянный мониторинг спектра Wi-Fi на предмет выявления нежелательных сигналов.

В плотных сетях WLAN, которые спроектированы правильно, обычно размещение точек доступа может помочь определить устройства-изгои. Большинство современных точек доступа могут сообщать о сигналах, которых там быть не должно. Некоторые системы называют их соседями, другие - изгоями, а некоторые пытаются разделить эти два понятия.

Как бы то ни было, нежелательный сигнал Wi-Fi в центре корпоративной сети WLAN должен быть обнаружен и исследован, а также приняты соответствующие меры для предотвращения повторных нарушений.

Искренне Ваш, Небилович Сергей, директор магазина сетевого оборудования EServer.